Wyciek danych jest testem dojrzałości operacyjnej, w krótkim czasie trzeba połączyć działania techniczne i decyzyjne w jeden spójny proces. W praktyce o powodzeniu decyduje nie tylko technologia, ale zdolność organizacji do szybkiego przejścia w tryb reagowania: przerwania mechanizmu dalszego odpływu danych, zabezpieczenia materiału dowodowego, wstępnego ustalenia zakresu zdarzenia oraz uruchomienia ścieżek prawnych i komunikacyjnych. Jeśli te elementy nie są przygotowane wcześniej, zespoły pracują równolegle, ale nieskoordynowanie np. część osób „naprawia”, część szuka przyczyny, a decyzje o notyfikacjach i komunikacji zapadają z opóźnieniem, często na podstawie niepełnych informacji.

Zachęcamy do lektury przykładowego playbooka – jak przygotować organizację na incydent wycieku danych.

Cel playbooka i założenia operacyjne

Playbook ma dwa cele, które muszą być realizowane równolegle:

- Ograniczenie skutków incydentu – minimalizacja zasięgu (blast radius), czasu ekspozycji oraz ryzyk wtórnych (np. phishing, fraud, eskalacja uprawnień).

- Zapewnienie kontroli formalnej i dowodowej – tak, aby decyzje prawne i komunikacyjne były oparte o fakty, a działania możliwe do odtworzenia i obrony (audytowalność, postępowania wyjaśniające, roszczenia kontraktowe).

W praktyce oznacza to, że playbook nie jest zbiorem luźnych porad, tylko modelem pracy: role, ścieżki decyzyjne, minimalne wymagania dowodowe, harmonogram działań oraz standard dokumentowania.

Zasada nadrzędna: najpierw zatrzymanie odpływu, równolegle ochrona dowodów

W incydencie wycieku danych najważniejsze jest przerwanie mechanizmu, który może powodować dalszą utratę lub ujawnienie informacji. To jest pierwsza odpowiedzialność operacyjna: ograniczyć ekspozycję i uniemożliwić kontynuację wycieku. Organizacje często popełniają błąd polegający na odkładaniu działań „do czasu pewności”. W praktyce oznacza to wydłużenie okna naruszenia i zwiększenie skali zdarzenia.

Równolegle należy zabezpieczyć podstawowy materiał dowodowy: logi audytowe, konfiguracje uprawnień, informacje o sesjach i tokenach, historię zmian w systemach oraz artefakty istotne dla odtworzenia przebiegu zdarzenia. Działania naprawcze wykonane bez zabezpieczenia tych danych utrudniają później ustalenie zakresu naruszenia, wykazanie należytej staranności, a niekiedy także obronę decyzji wobec klientów lub organów nadzorczych.

To rozróżnienie stanowi fundament dojrzałego podejścia do reakcji na wyciek danych w organizacji, ograniczanie ryzyka oraz utrzymanie zdolności dowodowej.

Model dowodzenia i odpowiedzialności

Skuteczne zarządzanie incydentem wycieku danych wymaga jednoznacznego dowodzenia. Playbook powinien definiować rolę odpowiedzialną za prowadzenie zdarzenia (w praktyce: kierownik incydentu/Incident Commander). Niezależnie od nazewnictwa, ta rola odpowiada za: priorytety, autoryzację działań o istotnym wpływie na biznes, rytm aktualizacji i utrzymanie jednego przebiegu informacji.

Minimalny, praktyczny model ról:

- Kierownik incydentu (Incident Commander) – decyzje, priorytety, eskalacje, tempo pracy.

- Lider techniczny IR/SOC – triage, działania ograniczające, monitoring, koordynacja działań technicznych.

- Właściciel systemu/usługi – zmiany w systemach, odtwarzanie, wdrożenie poprawek, kontrola konfiguracji.

- IOD/DPO oraz Legal – kwalifikacja zdarzenia, ocena ryzyka, obowiązki notyfikacyjne i kontraktowe, zatwierdzanie przekazów.

- Komunikacja (PR/Comms) / obsługa klienta – przygotowanie komunikatów, Q&A, kanały kontaktu, spójność komunikacji.

Playbook powinien również narzucić „jedno źródło prawdy”, bieżący dziennik incydentu (Incident Log), w którym zapisuje się fakty, decyzje, wykonane działania, osoby odpowiedzialne oraz zidentyfikowane ryzyka. Jest to element krytyczny dla audytowalności i zarządzania ryzykiem formalnym.

Pierwsza godzina: standard operacyjny

Wydajna pierwsza godzina nie polega na „znalezieniu wszystkiego”, tylko na zorganizowaniu reakcji i zabezpieczeniu warunków do skutecznej pracy.

Standard działań w pierwszej godzinie:

- rejestracja incydentu i wstępna klasyfikacja (co wykryto, gdzie, jakie systemy mogą być dotknięte),

- natychmiastowe działania ograniczające (zatrzymanie odpływu danych),

- zabezpieczenie minimum dowodowego (logi audytowe, konfiguracje uprawnień, lista zmian),

- wstępne ustalenie zakresu: kategorie danych, skala, okno czasowe, przesłanki ekspozycji lub wyniesienia danych,

- uruchomienie ścieżki prawnej i komunikacyjnej (IOD/Legal/Comms) na podstawie faktów technicznych,

- ustalenie rytmu aktualizacji i reguł komunikacji wewnętrznej.

Ten zestaw działań jest esencją procedur w przypadku wycieku danych, tworzy warunki do dalszej pracy i ogranicza ryzyka związane z chaosem decyzyjnym.

Ustalanie zakresu (scoping)

W praktyce ustalenie zakresu decyduje o tym, co robicie dalej, jakie działania techniczne priorytetyzujecie, jakie osoby i procesy obejmujecie analizą oraz jakimi faktami możecie się posłużyć w komunikacji i decyzjach formalnych.

Playbook powinien wymuszać cztery kategorie ustaleń:

- Kategoria danych – co jest w grze (dane osobowe, dane wrażliwe, dane uwierzytelniające, dane kontraktowe, tajemnice przedsiębiorstwa).

- Skala – liczba rekordów/osób (nawet jeśli początkowo to estymacja, powinna mieć metodę i źródło).

- Charakter zdarzenia – ekspozycja (dane dostępne) versus prawdopodobne lub potwierdzone wyniesienie (pobranie/eksfiltracja).

- Okno czasowe – od kiedy do kiedy ryzyko mogło występować; co zostało już wyeliminowane.

Kluczowym elementem dojrzałego podejścia jest rozdzielenie w dokumentacji tego, co jest potwierdzonym faktem, od tego, co jest hipotezą roboczą. Pozwala to uniknąć późniejszych sprzeczności w komunikacji i raportowaniu oraz utrzymuje wiarygodność zespołu reagowania.

Warstwa prawna – kwalifikacja zdarzenia, obowiązki, decyzje notyfikacyjne

Wyciek danych jest jednocześnie zdarzeniem technicznym i formalnym. Playbook powinien definiować moment i sposób włączenia IOD/DPO oraz zespołu prawnego, aby decyzje dotyczące zgłoszeń i powiadomień opierały się o ustalenia techniczne, a nie o założenia.

W praktyce warstwa prawna obejmuje trzy obszary:

- Kwalifikacja: czy zdarzenie dotyczy danych osobowych i czy spełnia kryteria naruszenia ochrony danych; jaka jest wstępna ocena ryzyka dla osób.

- Zobowiązania kontraktowe: powiadomienia wobec klientów/partnerów (często krótsze i bardziej szczegółowe niż standardy ustawowe), wymogi SLA, obowiązki wobec dostawców i procesorów.

- Komunikacja formalna: spójność przekazu, unikanie stwierdzeń bez pokrycia dowodowego, przygotowanie treści w oparciu o fakty i aktualizowany obraz sytuacji.

Celem playbooka nie jest zastąpienie prawników, tylko zapewnienie, że prawo i technologia pracują na wspólnej podstawie faktów. To jest warunek „prawnie bezpiecznej” reakcji na wyciek danych w organizacji.

Komunikacja kryzysowa jako element zarządzania ryzykiem

Komunikacja w incydencie nie sprowadza się do reputacji. Wpływa na ryzyko regulacyjne, kontraktowe i operacyjne (np. phishing wtórny wobec klientów). Dlatego playbook powinien narzucać zasady komunikacji: kto zatwierdza, jakie kanały są dopuszczalne, jak często aktualizować komunikaty oraz jak radzić sobie z niepełną wiedzą.

Dojrzały standard komunikacyjny opiera się na:

- oparciu przekazu o potwierdzone informacje (z jasno zaznaczonym zakresem niepewności),

- konsekwentnej narracji: co się stało, co organizacja zrobiła, jakie są zalecenia dla odbiorców, gdzie uzyskać wsparcie,

- przygotowaniu „paczki” Q&A i instrukcji dla pierwszej linii wsparcia, aby ograniczyć rozbieżne komunikaty.

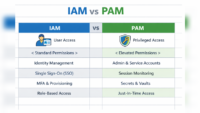

Odporność organizacji: filary prewencji, gotowości i doskonalenia

Na koniec należy zaznaczyć, że odporność na wyciek danych nie wynika z jednej kontroli, tylko z zestawu zdolności, które ograniczają skalę incydentu i skracają czas reakcji: zarządzania tożsamością i dostępem (MFA, zasada najmniejszych uprawnień, kontrola kont uprzywilejowanych), widoczności i detekcji (centralne logowanie, korelacja zdarzeń, adekwatna retencja), ochrony danych (klasyfikacja, DLP, szyfrowanie oraz kontrola ekspozycji, szczególnie w chmurze) oraz odporności operacyjnej (kopie zapasowe i regularnie testowane odtwarzanie). Te filary muszą być uzupełnione o szkolenia i ćwiczenia scenariuszowe (tabletop), które weryfikują role, decyzje, komunikację i dokumentowanie w warunkach presji czasu, a także o standard post-incident, obejmujący raport końcowy z osią czasu, analizę przyczyny źródłowej (RCA), ocenę wpływu oraz plan wzmocnień i aktualizację playbooka – bez tej fazy organizacja pozostaje w trybie reaktywnym i powtarza te same błędy.