Dlaczego rozdzielanie IAM i PAM prowadzi do błędnych decyzji

Dyskusja o bezpieczeństwie dostępu nadal przebiega według uproszczonego schematu: IAM odpowiada za użytkowników, PAM za administratorów, więc można traktować te obszary osobno. Takie podejście jest wygodne, ale w praktyce coraz częściej okazuje się nieskuteczne. Środowiska IT nie są już przecież zbiorem kilku lokalnych systemów, do których dostęp da się opisać prostą matrycą ról. Dziś mówimy o infrastrukturze hybrydowej, chmurze, aplikacjach SaaS, kontach serwisowych, automatyzacji, zewnętrznych dostawcach, tożsamościach maszynowych i dynamicznie przydzielanych uprawnieniach. W takim krajobrazie bezpieczeństwa nie wystarcza już punktowe podejście do kontroli dostępu.

Potrzebna jest całościowa architektura, w której zarządzanie tożsamością i dostępem oraz zarządzanie dostępem uprzywilejowanym nie konkurują ze sobą, ale tworzą logiczną całość.

To naturalne, że organizacja chce najpierw zrozumieć granice między tymi obszarami. Problem w tym, że samo porównanie pojęć IAM i PAM nie rozwiązuje problemu bezpieczeństwa. Z perspektywy praktycznej znacznie ważniejsze od suchego rozróżnienia jest zrozumienie, jak obie warstwy wpływają na siebie wzajemnie i dlaczego żadna z nich nie daje pełnej kontroli w oderwaniu od drugiej. Właśnie tutaj zaczyna się realna strategia IAM i PAM, nie na poziomie definicji, lecz na poziomie modelu operacyjnego.

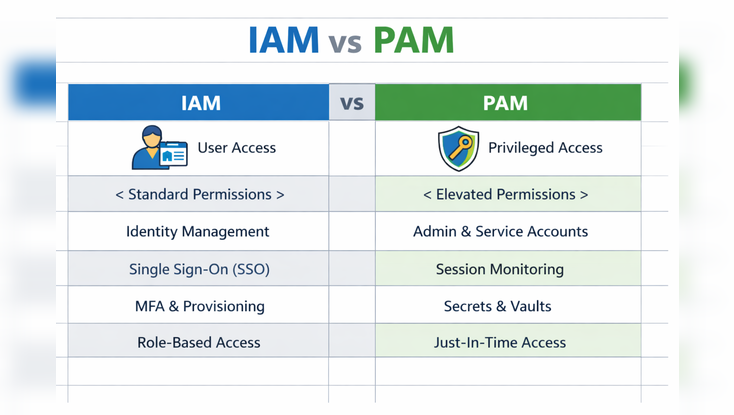

IAM porządkuje cały cykl życia tożsamości. Odpowiada za to, kim jest użytkownik, w jakiej relacji pozostaje z organizacją, z jakiej roli wynika jego dostęp i kiedy ten dostęp powinien zostać nadany, zmieniony lub odebrany. Obejmuje więc nie tylko logowanie, ale również procesy joiner-mover-leaver, MFA, single sign-on, etc. Dobrze wdrożone zarządzanie tożsamością i dostępem pozwala organizacji zapanować nad ogromną liczbą tożsamości i ograniczyć chaos uprawnień, który w wielu firmach narastał latami.

PAM działa w obszarze wyższego ryzyka (o czym już wielokrotnie wspominaliśmy). Skupia się na tych dostępach, które umożliwiają administracyjne oddziaływanie na środowisko: zmianę konfiguracji, przejęcie kontroli nad systemem, manipulację danymi, uruchamianie usług, pracę na zasobach krytycznych lub eskalację uprawnień.

Nie chodzi wyłącznie o klasyczne konta administratorów domenowych.

W rzeczywistości zarządzanie dostępem uprzywilejowanym obejmuje również konta root, dostępy do systemów sieciowych, baz danych, środowisk cloud, konta techniczne, sekrety aplikacyjne i coraz częściej także dostęp zewnętrznych dostawców. To obszar, w którym pojedyncze nadużycie albo przejęcie poświadczeń może mieć skutki znacznie poważniejsze niż w przypadku standardowego konta użytkownika.

IAM a PAM różnice, które mają znaczenie w praktyce

W praktyce różnice pomiędzy IAM a PAM nie sprowadzają się wyłącznie do innej grupy użytkowników. Różnią się przede wszystkim celem biznesowym, poziomem ryzyka i sposobem egzekwowania kontroli. IAM ma zapewnić porządek, skalowalność i zgodność w zakresie nadawania dostępu szerokiej grupie tożsamości. PAM ma ograniczyć ryzyko wynikające z użycia dostępu, który może zmienić stan środowiska, wpłynąć na ciągłość działania usług albo naruszyć integralność danych. O ile więc IAM odpowiada na pytanie, kto powinien mieć dostęp do określonych zasobów, o tyle PAM odpowiada na pytanie, jak zabezpieczyć i kontrolować dostęp o najwyższym potencjale nadużycia.

To rozróżnienie dobrze widać na poziomie operacyjnym. System IAM zwykle opiera się na rolach, atrybutach i procesach lifecycle management. Działa szeroko, obejmuje pracowników, partnerów, dostawców i użytkowników biznesowych, a jego skuteczność zależy od jakości procesów tożsamościowych oraz integracji z systemami źródłowymi, takimi jak HR, katalogi czy aplikacje biznesowe. Z kolei PAM działa bardziej selektywnie, ale za to głębiej. Koncentruje się na ochronie kont uprzywilejowanych, ograniczaniu stałych uprawnień, kontroli sesji oraz egzekwowaniu zasad typu just-in-time lub just-enough-access.

Warto podkreślić, że organizacja może mieć dobrze działające IAM i nadal pozostawać podatna na poważny incydent. Jeśli administratorzy korzystają ze współdzielonych kont, hasła nie są rotowane, sesje nie są rejestrowane, a dostęp do systemów produkcyjnych jest przyznawany na stałe, to nawet najlepszy model tożsamości nie zabezpieczy najwrażliwszych punktów środowiska. Z drugiej strony samo zarządzanie dostępem uprzywilejowanym również nie wystarczy, jeśli nie jest osadzone w szerszym modelu zarządzania tożsamością. Bez tej warstwy trudno ustalić, z czego wynika potrzeba dostępu, kto jest jego właścicielem i kiedy dostęp powinien zostać automatycznie odebrany. Właśnie dlatego różnice między IAM i PAM trzeba rozumieć, ale nie należy budować wokół nich organizacyjnych silosów.

Jak wygląda skuteczna strategia IAM i PAM

Dojrzała strategia IAM i PAM zaczyna się od wspólnego spojrzenia na dostęp, a nie od rozdzielania odpowiedzialności pomiędzy różne narzędzia. W praktyce oznacza to, że organizacja powinna zarządzać tożsamością, uprawnieniami i dostępem uprzywilejowanym według jednej logiki biznesowej. Użytkownik nie przestaje być elementem modelu IAM tylko dlatego, że czasowo wykonuje działania administracyjne. Jego dostęp uprzywilejowany nadal powinien wynikać z roli, zakresu odpowiedzialności, kontekstu zadania i polityki bezpieczeństwa.

W takim podejściu kluczowe znaczenie ma odejście od myślenia o uprawnieniach jako o czymś trwałym. Tradycyjny model, w którym administrator raz otrzymuje szeroki dostęp i zachowuje go przez długi czas, jest coraz trudniejszy do obrony z perspektywy bezpieczeństwa i audytu.Strategia IAM i PAM powinna zatem zakładać, że dostęp powinien być nadawany adekwatnie do potrzeb, na możliwie najkrótszy czas i z pełną rozliczalnością. Oznacza to nie tylko kontrolę samych poświadczeń, ale też możliwość udokumentowania, kto uzyskał dostęp, z jakiego powodu, do jakiego zasobu i jakie działania wykonał.

Taki model wymaga również właściwej inwentaryzacji tożsamości. W wielu organizacjach nadal zbyt wąsko definiuje się obszar ryzyka, koncentrując się wyłącznie na klasycznych administratorach infrastruktury. Tymczasem równie istotne są konta serwisowe, dostępy aplikacyjne, sekrety wykorzystywane przez procesy automatyzacji, tożsamości maszynowe czy uprawnienia w środowiskach chmurowych. Jeżeli firma chce skutecznie połączyć zarządzanie tożsamością i dostępem z kontrolą uprzywilejowaną, musi objąć wspólnym modelem nie tylko użytkowników końcowych, ale wszystkie typy tożsamości, które mogą wywierać wpływ na środowisko.

Dojrzałość tej strategii widać również po tym, czy organizacja potrafi powiązać dostęp z cyklem życia użytkownika. Gdy pracownik zmienia dział, kończy projekt, przechodzi do innego zespołu lub opuszcza firmę, konsekwencje tej zmiany powinny automatycznie objąć zarówno jego uprawnienia standardowe, jak i wszystkie dostępy uprzywilejowane. Jeżeli taki mechanizm nie działa, firma szybko wpada w pułapkę nadmiarowych uprawnień, historycznych wyjątków i kont, które pozostają aktywne mimo utraty uzasadnienia biznesowego.

Na czym polega integracja IAM z PAM

Wskazać należy, że integracja IAM z PAM nie polega jedynie na spięciu dwóch systemów konektorem albo synchronizacji grup katalogowych. To jedynie warstwa techniczna, która sama w sobie nie zapewnia spójności. Istotą integracji jest to, że decyzje dotyczące dostępu uprzywilejowanego wynikają z tych samych zasad, które rządzą tożsamością w całej organizacji. Oznacza to wspólne źródło prawdy o użytkowniku, jego roli, statusie organizacyjnym i uzasadnieniu dostępu.

Jeżeli administrator potrzebuje wejść na środowisko produkcyjne, proces ten nie powinien być oderwany od reszty architektury tożsamościowej. Dostęp powinien być powiązany z konkretną osobą, silnym uwierzytelnieniem, polityką akceptacyjną i możliwością odtworzenia całej sesji. Jeżeli dostawca zewnętrzny uzyskuje dostęp serwisowy, organizacja powinna wiedzieć nie tylko, że logowanie miało miejsce, ale również kto je zainicjował, na jakiej podstawie, na jak długo i do jakich zasobów. Wtedy integracja IAM z PAM staje się mechanizmem realnego ograniczania ryzyka, a nie wyłącznie deklaracją architektoniczną.

Korzyść z takiego podejścia jest podwójna. Po pierwsze, poprawia się bezpieczeństwo operacyjne, ponieważ maleje liczba stałych uprawnień, współdzielonych kont i wyjątków funkcjonujących poza kontrolą. Po drugie, rośnie poziom rozliczalności i zgodności, co ma ogromne znaczenie w środowiskach objętych wymaganiami audytowymi. Coraz częściej nie wystarcza już odpowiedź, że dostęp był chroniony hasłem i MFA. Audyt oczekuje informacji, czy dostęp był adekwatny, czasowy, uzasadniony biznesowo i czy można odtworzyć działania wykonane na zasobie krytycznym. Bez połączenia warstwy IAM i PAM odpowiedź na te pytania bywa niepełna.

Gdzie w tej strategii mieści się Delinea?

W praktyce wdrożeniowej technologia nie zastąpi dobrze zaprojektowanej polityki dostępu, ale może znacząco ułatwić jej realizację. Dotyczy to szczególnie organizacji, które chcą odejść od punktowego podejścia do PAM i potraktować go jako element większej architektury bezpieczeństwa. W takim modelu liczy się nie tylko przechowywanie poświadczeń, ale również kontrola sesji, ograniczanie standing privileges, zabezpieczanie kont technicznych i objęcie nadzorem różnych typów uprzywilejowanych tożsamości.

Właśnie w tym kontekście dobrze odnajdują się wdrożenia oparte o Delinea. Tego typu platforma pozwala budować zarządzanie dostępem uprzywilejowanym w sposób, który wspiera szerszą strategię IAM i PAM, zamiast tworzyć kolejny odseparowany silos. Szczególnie istotne jest to w środowiskach hybrydowych i wielochmurowych, gdzie tradycyjne rozumienie konta uprzywilejowanego przestaje być wystarczające. Jeśli organizacja chce nie tylko zabezpieczyć wybrane hasła administratorów, ale faktycznie uporządkować model dostępu uprzywilejowanego i powiązać go z procesami tożsamościowymi, wdrożenie powinno być prowadzone właśnie w takim szerszym kontekście.

Właśnie dlatego kluczowe znaczenie ma nie tylko wybór samej platformy, ale również sposób jej osadzenia w procesach organizacji. W praktyce wdrażamy Delinea tak, aby rozwiązanie realnie wspierało integrację IAM z PAM, porządkowało dostęp uprzywilejowany i wpisywało się w szerszą architekturę bezpieczeństwa, a nie funkcjonowało jako odrębne narzędzie działające obok istniejących mechanizmów kontroli.